Le Shadow IT n’est pas une menace à éradiquer, mais un indicateur précieux des besoins non satisfaits de vos équipes.

- Il révèle les frictions que vos collaborateurs cherchent à contourner et met en lumière des outils potentiellement plus efficaces.

- L’approche répressive est contre-productive : elle pousse les usages dans l’ombre et vous prive d’une vision honnête du terrain.

Recommandation : Adoptez une posture d’urbaniste. Observez, analysez sans juger, et co-construisez un catalogue de services qui intègre les meilleurs outils « fantômes » pour bâtir un SI qui sert réellement l’entreprise.

Vous venez de prendre vos fonctions de DSI et le premier constat est sans appel : le paysage applicatif de l’entreprise ressemble à une métropole tentaculaire et anarchique. Le marketing jongle avec Trello et Asana, les commerciaux ne jurent que par un CRM non officiel, et la comptabilité utilise une solution de partage de fichiers « maison » sur un serveur oublié. Bienvenue dans le monde du « Shadow IT », cet ensemble d’applications et de services utilisés par les employés sans l’approbation ni même la connaissance de la direction informatique. Votre premier réflexe, légitime, pourrait être de vouloir tout verrouiller, tout interdire, de restaurer l’ordre par la force.

Et si cette vision était une erreur stratégique ? Si, au lieu de voir ce chaos comme une insurrection, vous le considériez comme un gisement d’informations ? Le Shadow IT n’est pas qu’un risque de sécurité ou un gouffre financier ; il est avant tout le symptôme de besoins métiers que le Système d’Information officiel ne comble pas. C’est un indicateur avancé des frictions que vos collaborateurs rencontrent au quotidien et des innovations qu’ils tentent d’apporter par eux-mêmes. Adopter une posture d’urbaniste du SI, c’est choisir de comprendre la ville avant de la redessiner. Il s’agit de cartographier ces usages « sauvages » non pas pour les punir, mais pour en extraire la valeur.

Cet article vous propose une feuille de route pour transformer ce défi en opportunité. Nous verrons comment passer d’une logique de contrôle à une stratégie d’orchestration, en analysant les causes profondes de la fragmentation pour bâtir un écosystème applicatif cohérent, sécurisé et véritablement adopté par ceux qui l’utilisent chaque jour.

Pour naviguer au cœur de cette démarche stratégique, cet article est structuré pour vous guider pas à pas. Vous découvrirez comment identifier les redondances, briser les silos de données et aligner les outils sur les usages réels, tout en garantissant la sécurité et la souveraineté de votre patrimoine informationnel.

Sommaire : Redessiner le paysage de votre SI grâce à la cartographie du Shadow IT

- Avez-vous vraiment besoin de 3 outils de gestion de projet différents dans l’entreprise ?

- Pourquoi vos données clients ne circulent-elles pas entre la compta et le marketing ?

- SaaS vs On-Premise : comment intégrer le cloud dans un SI historique sécurisé ?

- Single Sign-On : comment simplifier la vie de vos employés tout en sécurisant l’accès ?

- Pourquoi le meilleur outil du monde échoue-t-il si personne ne sait l’utiliser ?

- L’erreur de laisser les données du service client isolées de celles du marketing

- Pourquoi héberger vos données à Paris ou Francfort change tout pour la latence et le droit ?

- Cloud Public vs Privé : quel modèle assure la souveraineté de vos données sensibles en France ?

Avez-vous vraiment besoin de 3 outils de gestion de projet différents dans l’entreprise ?

La multiplication des outils pour une même fonction est le symptôme le plus visible du Shadow IT. Une équipe utilise Slack pour sa fluidité, une autre préfère Teams pour son intégration avec Office 365, tandis qu’un troisième groupe a adopté Monday.com pour ses tableaux de bord visuels. Cette redondance n’est pas seulement un problème de cohérence ; c’est un problème économique et sécuritaire majeur. Chaque abonnement représente un coût, souvent caché dans les notes de frais des départements. En matière de dépenses informatiques, près de 40% des dépenses cloud échappent au contrôle de la DSI, créant un budget parallèle opaque et incontrôlable.

Au-delà du coût, cette fragmentation engendre des risques. Chaque plateforme possède ses propres règles de sécurité, sa propre gestion des accès et ses propres failles potentielles. L’urbaniste du SI doit voir cette situation non comme un échec, mais comme une enquête à mener : pourquoi les équipes ont-elles choisi ces outils spécifiques ? Quels besoins ne sont pas couverts par la solution officielle ? La réponse n’est jamais « parce qu’ils sont indisciplinés », mais souvent « parce que l’outil X réduit une friction précise dans mon travail quotidien ».

Étude de cas : la rationalisation forcée dans une PME francilienne

Une PME en croissance rapide s’est retrouvée avec quatre systèmes de gestion de projet distincts. Le résultat ? Quatre politiques de mots de passe, quatre niveaux de sauvegarde, et une absence totale de vision consolidée des activités. Ce cauchemar pour l’audit et la sécurité paralysait également la performance. Après une phase d’analyse et de concertation, la DSI a consolidé les usages sur un seul outil, en y intégrant les fonctionnalités plébiscitées des autres plateformes. Les bénéfices ont été immédiats : une réduction des risques, une meilleure cohérence métier et une baisse significative des coûts liés aux abonnements éparpillés.

Plan d’action : votre audit d’urbaniste en 5 étapes

- Points de contact : Listez tous les canaux où le Shadow IT se manifeste (notes de frais, discussions informelles, outils de collaboration, partages de fichiers).

- Collecte : Inventoriez les applications et abonnements SaaS existants via des sondages anonymes et des outils d’analyse de trafic réseau.

- Cohérence : Évaluez chaque outil découvert par rapport aux besoins métiers exprimés. Est-il redondant, complémentaire ou critique ?

- Mémorabilité/émotion : Analysez pourquoi un outil « fantôme » est préféré. Est-ce pour son interface (UX), sa simplicité, une fonctionnalité clé ?

- Plan d’intégration : Élaborez un plan pour standardiser les outils critiques, éliminer les redondances et intégrer les applications « tolérées » dans une gouvernance claire (SSO, sauvegarde).

Pourquoi vos données clients ne circulent-elles pas entre la compta et le marketing ?

Le second symptôme majeur du Shadow IT est la création de silos de données. Lorsque le service marketing utilise un outil de newsletter non connecté au CRM des commerciaux, qui lui-même n’est pas synchronisé avec le logiciel de facturation de la comptabilité, l’entreprise se prive d’une vision unifiée de ses clients. Un client fidèle qui rencontre un problème de facturation pourrait recevoir une offre promotionnelle agressive au même moment, créant une expérience client désastreuse. Ces ruptures dans la circulation de l’information sont le résultat direct de choix technologiques faits en vase clos, département par département.

Pour l’urbaniste du SI, ces silos sont comme des quartiers d’une ville sans ponts ni routes pour les relier. Chaque quartier fonctionne, mais la ville dans son ensemble est paralysée. L’enjeu n’est pas seulement commercial. Chaque silo de données représente une surface d’attaque supplémentaire. Une base de données clients exportée sur un tableur en ligne non sécurisé, une liste de contacts stockée sur un service cloud personnel… Autant de portes dérobées qui échappent à la politique de sécurité globale de l’entreprise. La donnée client, l’actif le plus précieux, se retrouve dispersée, dupliquée et mal protégée.

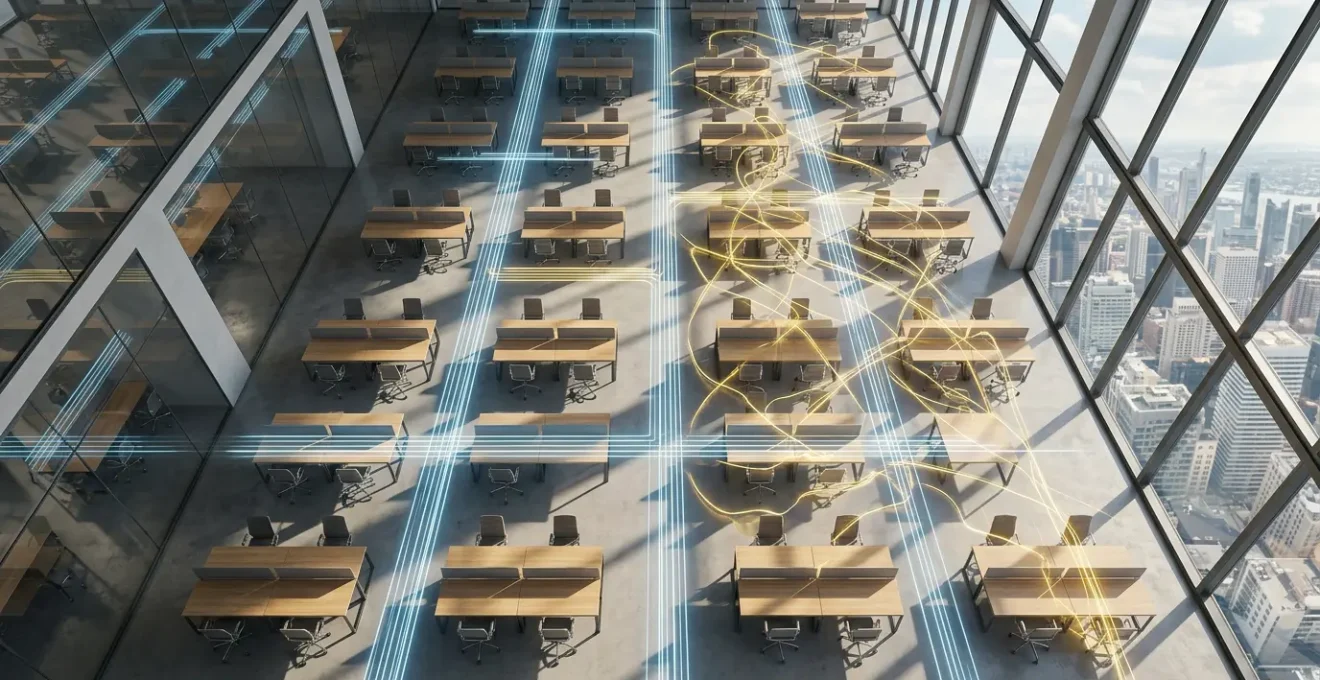

Comme le montre cette image, la fragmentation du SI n’est pas un concept abstrait. C’est une réalité physique ou logique où les flux d’informations vitaux sont interrompus. Votre mission est de rétablir ces connexions, de construire des autoroutes de l’information sécurisées entre les départements pour garantir que la bonne donnée soit accessible à la bonne personne, au bon moment, et de manière sécurisée. La cartographie du Shadow IT est l’outil qui vous permettra d’identifier ces points de rupture et de planifier les travaux de raccordement.

SaaS vs On-Premise : comment intégrer le cloud dans un SI historique sécurisé ?

Le débat entre le « Software as a Service » (SaaS) et les solutions « On-Premise » (hébergées en interne) est souvent présenté comme une opposition. Pour l’urbaniste du SI, il s’agit plutôt d’une question d’aménagement du territoire. Le SI historique, avec ses serveurs internes, constitue le centre-ville historique : robuste, maîtrisé, mais parfois rigide. Le SaaS, lui, représente les nouveaux quartiers d’affaires : agiles, modernes, accessibles de partout, mais dont la gouvernance est externe. La croissance exponentielle du Shadow IT est largement portée par la facilité d’accès à ces solutions SaaS. En quelques clics et avec une carte de crédit, un service métier peut déployer un outil puissant sans jamais consulter la DSI.

Ignorer cette tendance est une bataille perdue d’avance. Les projections sont claires : près de 85% des logiciels métiers seront en mode SaaS d’ici fin 2025. La question n’est donc plus « faut-il aller vers le cloud ? », mais « comment intégrer ce nouveau territoire cloud dans notre plan d’urbanisme global ? ». L’enjeu est de créer un modèle hybride cohérent, où les applications SaaS ne sont pas des îlots sauvages mais des extensions maîtrisées du SI central.

Cela passe par une politique claire : quelles données peuvent être hébergées dans le cloud public ? Lesquelles, en raison de leur sensibilité (données personnelles, R&D, secrets industriels), doivent impérativement rester sur une infrastructure privée ou souveraine (On-Premise ou cloud privé) ? La cartographie du Shadow IT vous donne la liste des services SaaS déjà utilisés. Votre rôle est d’évaluer chacun d’eux : l’éditeur est-il conforme au RGPD ? Où les données sont-elles hébergées ? Le niveau de sécurité est-il suffisant ? En répondant à ces questions, vous transformez une liste d’outils « fantômes » en un catalogue de services cloud potentiellement validables et intégrables.

Single Sign-On : comment simplifier la vie de vos employés tout en sécurisant l’accès ?

Si les employés se tournent vers le Shadow IT, c’est avant tout pour une raison : réduire la friction. Se souvenir de dix mots de passe différents, devoir se reconnecter à chaque application, naviguer entre des interfaces hétérogènes… tout cela constitue une perte de temps et une source de frustration. Le Single Sign-On (SSO) est l’une des réponses les plus élégantes à ce problème. En permettant aux utilisateurs de s’authentifier une seule fois pour accéder à un ensemble d’applications validées, le SSO est un outil d’urbanisme puissant : il crée des « pass » universels pour circuler fluidement et en toute sécurité dans la ville numérique de l’entreprise.

L’implémentation d’un SSO change radicalement la perception de la DSI. Vous ne dites plus « Non, vous ne pouvez pas utiliser cet outil », mais « Oui, vous pouvez l’utiliser, et nous allons même vous simplifier l’accès ». Cette approche positive est fondamentale pour obtenir l’adhésion des équipes. Elle s’inscrit dans une démarche de co-construction, comme le souligne un expert en audit informatique :

Dans les missions d’audit informatique, nous insistons sur ce point : il faut une écoute sans jugement. Si les utilisateurs sentent qu’ils vont être punis, ils cacheront. S’ils comprennent qu’il s’agit d’officialiser ce qui marche et de sécuriser le reste, le discours change.

– Expert EPX Informatique, Shadow IT en PME : reprendre le contrôle

Cette philosophie de « l’amnistie des usages » est cruciale. Elle reconnaît une vérité simple : la productivité prime souvent sur la politique de sécurité aux yeux des employés. Une enquête de 2021 révèle que 54% des jeunes employés pensent que respecter les délais est plus important que la sécurité informatique. Le SSO permet de réconcilier ces deux impératifs : il offre la simplicité recherchée par les utilisateurs tout en donnant à la DSI un point de contrôle centralisé sur les accès, permettant de révoquer instantanément les droits d’un collaborateur qui quitte l’entreprise, par exemple. C’est un parfait exemple de solution gagnant-gagnant.

Pourquoi le meilleur outil du monde échoue-t-il si personne ne sait l’utiliser ?

L’un des plus grands pièges pour une DSI est de croire qu’il suffit de choisir le « meilleur » outil sur le papier et de l’imposer aux équipes. Le cimetière des projets informatiques est rempli de solutions technologiquement brillantes mais totalement boudées par les utilisateurs. Le Shadow IT est souvent la conséquence directe de ce phénomène : face à un outil officiel complexe, peu intuitif ou mal adapté à leurs processus, les employés retournent à leurs anciennes méthodes ou en trouvent de nouvelles, plus simples, dans l’ombre. Le coût de ce désaveu est colossal, non seulement en termes de licences payées pour rien, mais aussi en perte de productivité et de crédibilité pour la DSI.

Les chiffres sont éloquents : une analyse montre que pour un grand nombre de logiciels en entreprise, plus de 53% des licences n’affichent aucune activité sur 30 jours. C’est plus d’une licence sur deux qui est payée inutilement. L’urbaniste du SI ne peut se contenter de dessiner de belles avenues si personne ne veut y circuler. Il doit penser à « l’habitabilité » de son système. L’adoption d’un outil n’est pas une question technique, mais humaine. Elle dépend de trois facteurs clés :

- La pertinence : L’outil résout-il un vrai problème pour l’utilisateur ?

- La simplicité : L’interface est-elle intuitive ? La prise en main est-elle rapide ?

- L’accompagnement : La formation a-t-elle été suffisante ? Un support est-il facilement accessible ?

La cartographie du Shadow IT vous offre une opportunité unique : en analysant les outils que les équipes ont plébiscités spontanément, vous disposez d’un cahier des charges fonctionnel et ergonomique basé sur des usages réels. Intégrer ces leçons dans le choix ou le développement des outils officiels, c’est garantir un taux d’adoption bien plus élevé. L’objectif n’est pas d’avoir le meilleur outil, mais l’outil le plus adopté.

L’erreur de laisser les données du service client isolées de celles du marketing

Nous avons abordé le problème des silos de manière générale, mais son impact est particulièrement critique lorsqu’il touche à la relation client. Laisser les données du service client (tickets de support, historique des réclamations) isolées de celles du marketing (campagnes, comportement sur le site web) et des ventes (historique d’achats) est une erreur stratégique coûteuse. Cette fragmentation empêche de construire une vision client à 360 degrés, essentielle pour personnaliser la relation et anticiper les besoins. Sans cette vue unifiée, l’entreprise navigue à l’aveugle, multipliant les interactions maladroites et les opportunités manquées.

Mais le risque le plus grave est lié à la sécurité. Chaque base de données isolée, chaque export manuel sur un tableur ou chaque utilisation d’un outil de sondage non validé multiplie les points de vulnérabilité. Si des données clients sensibles sont stockées sur une application « fantôme » qui subit une faille, c’est toute l’entreprise qui est exposée. L’impact financier d’une telle violation est loin d’être anodin. Le coût moyen d’une violation de données a atteint 4,45 millions de dollars en 2023, une augmentation de 15% en seulement trois ans. Ce chiffre ne tient même pas compte des dommages sur la réputation et la confiance des clients, qui peuvent être irréversibles.

En tant qu’urbaniste du SI, votre rôle est de concevoir une « cité de la donnée client » centralisée et sécurisée. La cartographie du Shadow IT vous permet d’identifier tous les « villages » de données isolés créés par les départements. L’objectif est de les rapatrier ou de construire des ponts sécurisés (via des API, par exemple) vers un référentiel unique. Ce n’est qu’à cette condition que l’entreprise pourra exploiter pleinement la valeur de ses données clients tout en garantissant leur protection, conformément aux exigences réglementaires comme le RGPD.

Pourquoi héberger vos données à Paris ou Francfort change tout pour la latence et le droit ?

La facilité d’accès aux services SaaS a fait oublier une question fondamentale : où sont physiquement hébergées vos données ? Pour un utilisateur final, qu’une application soit hébergée en Irlande, en Allemagne ou aux États-Unis ne change rien à l’expérience immédiate. Pour l’entreprise, cela change tout. L’urbaniste du SI doit se préoccuper de la géographie de son patrimoine numérique, car elle a des implications directes sur deux aspects cruciaux : la performance et le droit.

D’un côté, la latence : plus le data center est éloigné de vos utilisateurs, plus le temps de réponse de l’application sera long. Pour des applications critiques, héberger les données au plus près des utilisateurs (par exemple à Paris ou Francfort pour un marché européen) est un gage de performance. De l’autre, et c’est encore plus important, le droit applicable. Les données hébergées aux États-Unis sont soumises à des lois comme le Cloud Act, qui permet aux autorités américaines d’y accéder, même si elles appartiennent à une entreprise européenne. Pour les données sensibles, c’est un risque de non-conformité majeur avec le RGPD.

Ce défi est aujourd’hui amplifié par l’émergence du « Shadow AI« . Comme le définit un rapport récent, il s’agit de « l’usage par les salariés d’outils d’intelligence artificielle (chatbots, générateurs de code) sans validation de la DSI ». Les employés copient-collent des données d’entreprise, parfois confidentielles, dans des IA grand public dont les serveurs et les politiques de confidentialité sont totalement opaques. Cette pratique expose l’entreprise à des fuites de données massives. En France, l’impact est déjà mesurable : une étude révèle un surcoût moyen de 321 900 € par violation de données liée au Shadow AI. Cartographier ces usages et sensibiliser les équipes à la localisation des données devient une priorité absolue.

À retenir

- Le Shadow IT est un symptôme des besoins métiers non couverts, pas une simple indiscipline.

- La meilleure approche est l’écoute et l’analyse (« l’amnistie des usages »), et non la répression qui pousse les pratiques dans l’ombre.

- L’objectif final est de passer d’un chaos applicatif à un catalogue de services rationalisé, sécurisé et co-construit avec les utilisateurs.

Cloud Public vs Privé : quel modèle assure la souveraineté de vos données sensibles en France ?

La cartographie du Shadow IT est terminée. Vous disposez maintenant d’une vision claire du paysage applicatif réel de l’entreprise. La question finale de l’urbaniste se pose : quel plan d’aménagement adopter ? La réponse n’est pas un choix binaire entre le tout « Cloud Public » et le tout « Cloud Privé » (ou On-Premise). La bonne stratégie est hybride et repose sur une classification rigoureuse de la donnée. Tout comme un urbaniste ne construirait pas une banque de la même manière qu’un centre commercial, vous ne devez pas traiter toutes vos données de la même façon.

Le modèle à suivre est celui de la souveraineté différenciée. Il consiste à catégoriser vos données et applications en fonction de leur criticité :

- Les données hautement sensibles : Propriété intellectuelle, secrets de fabrication, données financières stratégiques, données de santé… Celles-ci doivent impérativement résider sur une infrastructure souveraine. Cela peut être un cloud privé (hébergé par vos soins ou par un prestataire de confiance en France) qui vous garantit un contrôle total et une protection contre les lois extraterritoriales.

- Les données opérationnelles : Données clients (sous réserve de conformité RGPD), données de gestion de projet, communications internes… Elles peuvent être hébergées sur un cloud public, à condition de choisir un fournisseur proposant des data centers en Europe (idéalement en France) et offrant de solides garanties de conformité.

- Les applications non critiques : Outils de collaboration peu sensibles, applications de veille… Le cloud public est souvent la solution la plus agile et la plus rentable pour ces usages.

Cette approche pragmatique vous permet de bénéficier du meilleur des deux mondes : l’agilité et l’élasticité du cloud public pour l’innovation, et la sécurité et le contrôle du cloud privé pour protéger le cœur de votre patrimoine informationnel. C’est en appliquant ce zonage intelligent que vous transformerez le chaos du Shadow IT en un Système d’Information résilient, optimisé et souverain.

Le chemin pour transformer le Shadow IT en un atout stratégique est clair. Il ne s’agit pas de mener une guerre contre les usages, mais de les comprendre pour mieux les orchestrer. En adoptant cette posture d’urbaniste, vous ne reprenez pas seulement le contrôle : vous bâtissez un SI plus agile, plus sécurisé et, surtout, au service de la performance de l’entreprise. Pour mettre en pratique ces conseils, l’étape suivante consiste à lancer votre propre audit avec cette nouvelle philosophie.

Questions fréquentes sur la gestion du Shadow IT

Pourquoi les employés utilisent-ils des outils non autorisés ?

Principalement pour gagner en productivité et réduire les frictions. De nombreux professionnels IT estiment que la productivité globale augmente lorsque les employés peuvent utiliser les technologies avec lesquelles ils sont le plus à l’aise et efficaces.

Quel est l’impact de la formation sur l’adoption des outils ?

Un manque de formation ou un outil officiel trop complexe pousse directement au Shadow IT. Près de 65% des applications SaaS « fantômes » sont adoptées sans aucune approbation de la DSI, souvent pour contourner une solution jugée inutilisable.

Comment améliorer l’adoption des outils officiels ?

La clé est la collaboration. Les experts IT s’accordent à dire qu’un avantage concurrentiel peut être obtenu si la direction et les métiers travaillent ensemble avec la DSI pour trouver des solutions. Il s’agit d’intégrer les besoins des utilisateurs dans le choix des outils plutôt que de les imposer.